Redes informáticas y seguridad

Definición y utilidad

Una red informática es un conjunto de dispositivos interconectados entre sí a través de un medio, que intercambian información y comparten recursos.

Sirve para:

- Intercambiar información. Los ordenadores de una red pueden intercambiar de manera fácil y rápida todo tipo de archivos. Solo hace falta una carpeta compartida. El usuario que suministra un servicio se denomina servidor y el que lo solicita cliente

- Compartir hardware. Si uno de los ordenadores de la red tiene conectada una impresora, los demás ordenadores pueden usarla. También podemos compartir un router ADSL para suministrar internet.

- Compartir software. Algunos programas pueden instalarse en un ordenador y ser utilizado en todos los demás ordenadores conectados a la red. Facilita el mantenimiento del software y el trabajo colaborativo entre las personas. Este software compartido suele instalar en servidores especializados .

Se puede crear fácilmente una pequeña red conectando varios ordenadores a un conmutador. Existen conmutadores para varios números de ordenadores y también se pueden conectar varios conmutadores para ampliar el número de ordenadores que se pueden conectar.

Tipos de redes y dispositivos de interconexión

Clasificación de las redes informáticas según:

- El alcance

- Red de área personal o PAN (personal area network)

- Red de área local o LAN (local area network)

- Una red de área de campus o CAN (campus area network)

- Una red de área metropolitana (metropolitan area network o MAN, en inglés)

- Las redes de área amplia (wide area network, WAN)

- Una red de área de almacenamiento, en inglés SAN (storage area network)

- Una Red de área local virtual (Virtual LAN, VLAN)

- Red irregular

- Una red de área de campus o CAN (campus area network)

- Una red de área metropolitana (metropolitan area network o MAN, en inglés)

- Las redes de área amplia (wide area network, WAN)

- Una red de área de almacenamiento, en inglés SAN (storage area network)

- Una Red de área local virtual (Virtual LAN, VLAN)

- Red irregular

- El tipo de conexión

- Métodos guiados. Cable coaxial, cable de par trenzado y fibra óptica.

- Métodos no guiados. Red por radio, por infrarrojos o por microondas.

- Métodos no guiados. Red por radio, por infrarrojos o por microondas.

- La relación funcional

- Cliente-servidor

- Peer-to-peer

- Peer-to-peer

- La topología

- La red en bus

- La red en anillo

- La red en malla

- La red en estrella. Una red en estrella es una red en la cual las estaciones están conectadas directamente a un punto central. Los dispositivos no están directamente conectados entre sí, además de que no se permite tanto tráfico de información.

- La red en árbol. La topología en árbol es una variante de la de estrella. Como en la estrella, los nodos del árbol están conectados a un concentrador central que controla el tráfico de la red. Sin embargo, no todos los dispositivos se conectan directamente al concentrador central. La mayoría de los dispositivos se conectan a un concentrador secundario que, a su vez, se conecta al concentrador central.

- Red mixta

- Red mixta

- La red en malla

- La red en estrella. Una red en estrella es una red en la cual las estaciones están conectadas directamente a un punto central. Los dispositivos no están directamente conectados entre sí, además de que no se permite tanto tráfico de información.

- La red en árbol. La topología en árbol es una variante de la de estrella. Como en la estrella, los nodos del árbol están conectados a un concentrador central que controla el tráfico de la red. Sin embargo, no todos los dispositivos se conectan directamente al concentrador central. La mayoría de los dispositivos se conectan a un concentrador secundario que, a su vez, se conecta al concentrador central.

- Red mixta

- Red mixta- La direccionalidad de los datos

.jpg) - Unidireccional

- Unidireccional- Bidireccional

- Full-duplex

- El grado de autentificación

- Red de acceso público

- El grado de difusión

- Intranet

- Internet

- Internet

- Servicio o función

- Red comercial

- Red educativa

- Red de preceso de datos

Nos vamos a centrar en las redes LAN, MAN y WAN.

- Red educativa

- Red de preceso de datos

Nos vamos a centrar en las redes LAN, MAN y WAN.

- LAN. Los ordenadores que componen esta red están muy cerca unos de otros. Son redes muy rápidas que utilizan cables con conductores de cobre o conexiones inalámbricas ( tipo Wi-fi ).

- MAN. Los ordenadores de esta red están repartidos y separados en una ciudad o municipio. Un ejemplo sería las diferentes redes que usan las sucursales de una empresa en una ciudad.

- WAN. Están formadas por ordenadores distribuidos a lo largo de un país o un continente. El mejor ejemplo de este tipo de red es internet. Son redes más lentas y la circulación de información es más compleja. Se utilizan diferentes medios: líneas telefónicas, fibra óptica, satélites, cables submarinos, etc.

- Router. Es un dispositivo de hardware para interconexión de red de ordenadores. Permite asegurar el enrutamiento de paquetes entre redes o determinar la mejor ruta que debe tomar el paquete de datos.

- Router. Es capaz de encaminar paquetes IP.

- Modem ADSL. Modula las señales enviadas desde la red local

- Modem ADSL. Modula las señales enviadas desde la red local

- Switch. Un conmutador o Switch es un dispositivo digital de lógica de interconexión de redes de computadores. Su función es interconectar dos o más segmentos de red, de manera similar a los puentes, pasando datos de un segmento a otro de acuerdo con la dirección MAC de destino de las tramas en la red.

- Permiten la conexión de

distintas redes de área local (LAN).

- Se encargan de solamente determinar el

destino de los datos "Cut - Throught".

- Si tienen la función de Bridge

integrado, utilizan el modo "Store-And-Forward" y por lo

tanto se encargan de actuar como filtros analizando los

datos.

- Interconectan las redes por medio de

cables.

- Se les encuentra actualmente con un Hub

integrado.

- Cuentan con varios puertos RJ45

integrados, desde 4, 8, 16 y hasta 32.

- Permiten la regeneración de la

señal y son compatibles con la mayoría de los

sistemas operativos de red.

- El HUB tiene su punto central que controla

a los demás dispositivos y tiene una gran capacidad para expandir

su distancia.

Crear una red local

Para crear una red entre los diferentes ordenadores de tu casa necesitamos la puerta de enlace del router y las DNS de nuestra conexión a internet.

En primer lugar, debemos comprobar que nuestros equipos pertenecen a un mismo Grupo de Trabajo;

- Para poder comprobarlo, abrimos Mi Pc con el botón derecho y pincharemos en "Propiedades".

- Abrimos la pestaña "Nombre del Equipo", y pinchamos en "Cambiar".

Una vez que en nuestros Pc´s aparece el mismo nombre en el Grupo de Trabajo, podemos empezar a configurar la red local.

- Abrimos el icono "Mis sitios de Red", y a la izquierda de la ventana nos aparece una opción llamada "Configurar una red doméstica o para oficina pequeña". Se abrirá el Asistente para configuración de Red.

- Una vez leídas las dos ventanas de introducción, tenemos que seleccionar un método de conexión. En éste caso escogeremos la opción "Este equipo se conecta a internet directamente o a través de un concentrador. Los otros equipos en mi red también se conectan directamente o a través de un concentrador". Pinchamos en siguiente.

- En "descripción del equipo", le daremos un nombre con el que se reconocerá a nuestro equipo en la red.

- "Nombre del equipo": dejaremos el que tenemos.

Pinchamos en Siguiente. - "Nombre del grupo de trabajo": Como hemos configurado anteriormente, todos los equipos deben tener el mismo nombre.

Hacemos clic en siguiente. - En la siguiente opción, nos pregunta si queremos compartir el uso de archivos e impresoras. Lo normal es que lo activemos, ya que es una de las mejores opciones que nos ofrece la red.

- En la siguiente ventana, nos da la opción de "Crear un disco de configuración de Red", con el que podremos configurar la red automáticamente en cada uno de los equipos. Si no creamos ese disco, debemos repetir éste proceso en cada uno de los equipos.

El asistente aplicará la configuración.

Ya tenemos la configuración correcta de la red local y podemos aprovecharnos de sus ventajas.

- Asignar una dirección Ip. Para las redes locales utilizamos una IP de clase C (192.168.X.X) donde X es cualquier número del 1 al 255. Para asignar una IP hacemos lo siguiente: En Windows Vista vamos a Inicio- Red- Centro de redes y recursos compartidos- Administrar conexiones de red, seleccionamos la red y le damos a propiedades y propiedades del protocolo TCP/IP v4. Le damos a usar esta dirección IP:

Configuración de acceso a internet

Podemos cambiar la configuración de la conexión, mediante un nombre de usuario, contraseña y un protocolo.

En la siguiente imagen podemos ver como livebox nos permite configurar las direcciones ip de la red y asignar direcciones ip específicas a los ordenadores de tu LAN.

Puedes elegir entre direcciones dinámicas (DHCP) o asignar direcciones ip estáticas para los ordenadores.

Conexiones entre dispositivos inalámbricos

Conexiones entre dispositivos inalámbricos

Bluetooth. Es una especificación industrial para Redes Inalámbricas de Área Personal (WPAN) que posibilita la transmisión de voz y datos entre diferentes dispositivos mediante un enlace por radiofrecuencia en la banda ISM de los 2,4 GHz.

Los dispositivos que con mayor frecuencia utilizan esta tecnología pertenecen a sectores de las telecomunicaciones y la informática personal, como PDA, teléfonos móviles, computadoras portátiles ordenadores personales, impresoras o cámaras digitales.

El estándar Bluetooth, del mismo modo que WiFi, utiliza la técnica FHSS (Frequency Hopping Spread Spectrum, en español Espectro ensanchado por saltos de frecuencia), que consiste en dividir la banda de frecuencia de 2.402 - 2.480 GHz en 79 canales (denominados saltos)

de 1 MHz de ancho cada uno y, después, transmitir la señal utilizando

una secuencia de canales que sea conocida tanto para la estación emisora

como para la receptora.

Wi-fi. Es un mecanismo de conexión de dispositivos electrónicos de forma inalámbrica. Los dispositivos habilitados con Wi-Fi, tales como: un ordenador personal, una consola de videojuegos, un smartphone o un reproductor de audio digital, pueden conectarse a Internet a través de un punto de acceso de red inalámbrica. Dicho punto de acceso (o hotspot)

tiene un alcance de unos 20 metros en interiores y al aire libre una

distancia mayor. Pueden cubrir grandes áreas la superposición de

múltiples puntos de acceso.

Seguridad en redes

La seguridad de redes es un nivel de seguridad que

garantiza que el funcionamiento de todas las máquinas de una red sea

óptimo y que todos los usuarios de estas máquinas posean los derechos

que les han sido concedidos.

Esto puede incluir:

- Evitar que personas no autorizadas intervengan en el sistema con fines malignos.

- Evitar que los usuarios realicen operaciones involuntarias que puedan dañar el sistema.

- Asegurar los datos mediante la previsión de fallas.

- Garantizar que no se interrumpan los servicios.

Malware. También llamado badware, código maligno, software malicioso o software malintencionado, es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora o Sistema de información sin el consentimiento de su propietario.

El software se considera malware en función de los efectos que, pensados por el creador, provoque en un computador. El término malware incluye virus, gusanos, troyanos, la mayor parte de los rootkits, scareware, spyware, adware intrusivo, crimeware y otros softwares maliciosos e indeseables.

Antivirus. Son programas cuyo objetivo es detectar y/o eliminar virus informáticos.

La aparición de sistemas operativos más avanzados e Internet, ha hecho que los antivirus hayan evolucionado hacia programas más avanzados que no sólo buscan detectar virus informáticos,

sino bloquearlos, desinfectar archivos y prevenir una infección de los

mismos, y actualmente ya son capaces de reconocer otros tipos de malware, como spyware, gusanos, troyanos, rootkits, etc.

Cortafuegos. Un cortafuegos (firewall en inglés) es una parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas.

Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar, descifrar, el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios.

Los cortafuegos pueden ser implementados en hardware o software, o una combinación de ambos. Los cortafuegos se utilizan con frecuencia para evitar que los usuarios de Internet no autorizados tengan acceso a redes privadas conectadas a Internet, especialmente intranets. Todos los mensajes que entren o salgan de la intranet pasan a través del cortafuegos, que examina cada mensaje y bloquea aquellos que no cumplen los criterios de seguridad especificados.

Escritorios remotos. En este apartado explicaremos el programa para trabajar en grupo con escritorios remotos (Teamviewer). Funciona poniendo la IP que nos dan al iniciar el programa en el otro ordenador. Así podremos controlar este ordenador desde el otro. En el tema 5 está explicado, puedes verlo aquí.

Crear red en Windows. Para crear una red necesitamos tener el mismo nombre del grupo te trabajo en los ordenadores:

Accedemos a propiedades del sistema y donde pone grupo de trabajo ponemos un nombre. En este caso vamos a poner CRISALPEJA.

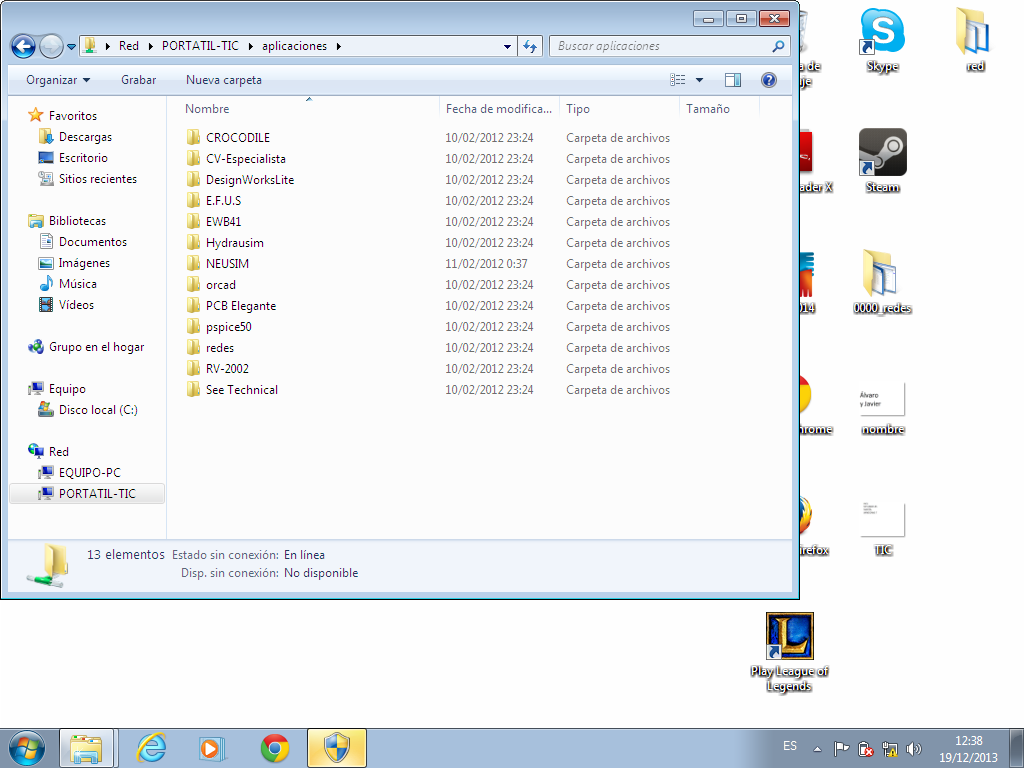

Una vez hecho esto podremos acceder a los ordenadores de nuestro grupo de trabajo para compartir archivos y lo que necesitemos. A continuación lo vemos:

Para acceder a los ordenadores de nuestro grupo de trabajo tendremos que ir al navegador de carpetas de windows y en el panel de la izquierda vamos a red. Una vez allí podremos ver los ordenadores de nuestro de trabajo y acceder a ellos.

Aquí vemos como podemos acceder a ellos, y también podemos coger archivos de otro ordenador o pasar archivos desde el nuestro y que los cojan los demás ordenadores de nuestro grupo de trabajo.

No hay comentarios:

Publicar un comentario